最近ニュースでセブンペイの不正アクセス問題が話題になっていますが、

QRコード決済システムについて、よく知らない私にとって今回の話題はよくわからない部分が多かったので、

今回の話題をもとにセキュリティについての知識をつけるべく少し調べてみたので、まとめてみます。

QRコード決済システムとは

QRコード決済システムは、以下のようあQRコードを使用して支払いを完了させるシステムです。

店頭で支払う方法としては主に2種類あるみたいです。

QRコードを読み取り決済

店頭レジにある専用QRコードをスマホのカメラで読み取って、支払いをするという決済方法

QRコード決済システムで有名なPayPayのHPページによると、手順としては、

- 店頭に掲げてある専用のQRコードを読み取って支払いフォームに接続する。

- 購入した金額を入力し店員に確認してもらう

- 確認したもらった金額を支払い、支払い完了画面を店員に提示する

- 店員にメールが送信されるので、店員はそれを確認する。

以上の手順でした。

お店にQRコードを提示する方法

スマートフォンのアプリ上にQRコードやバーコードを表示して、店頭のバーコードリーダやスマートフォンで店員に読み取らせる

こちらもPayPayのHPページによると、手順としては、

- 店員にQRコードを提示する

- 店員がQRコードをリーダで読み取る

- 支払いが完了する

以上の手順でした。

利用者としては、後者の読み取ってもらう方が圧倒的に楽ですよね、前者の場合は支払いの入力から支払い完了の確認等を行わないといけませんからね。

ただし、前者の場合はお店側が専用の機械を導入する必要がないので、お店側が導入しやすいというメリットがあるように思いました。

セブンペイ不正利用

QRコード決済システムについてはなんとなく理解できましたが、このシステムを利用してどのように不正利用を働くことができたのでしょうか。被害の時系列はこんな以下のようです。

- 7月1日「セブンペイ」よるバーコード決済のサービスを開始(キャッシュレス・サービス)

- 7月2日夕方:お客様から「不正利用があったようだ・・・」という連絡があり、事態が発覚する

- 7月4日午前6時:クレジットカード・デビットカード・現金でのチャージを停止。新規登録も一時停止。

7月4日の午前6時時点の試算でおよそ900人のIDが乗っ取られ、被害額は約5500万円に上るとされているみたいです。

調べてみると、どうやらQRコード決済システムそのもののシステムではなく、セブンのインターネット通販のID認証システムの方に”ミソ”があったみたいです。

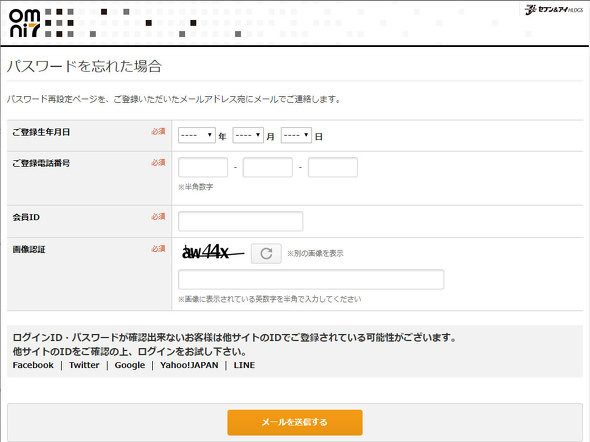

オムニ7との連携

詳しい手口はわかっていませんが、 ネットではアカウントのパスワードを再設定する手順に問題があるとされているとかなんとか。

セブンセブンペイのID(7iD)はイトーヨーカドーなどの商品が購入できる通販サイト「オムニ7」と連携がされているみたいです。

つまりこのオムニ7のパスワードをIDとパスワード入手できれば7iDを乗っ取ることができ、不正利用を利用できるといったわけです。

このオムニ7のパスワードですが、オムニ7のHPから「パスワードを忘れた場合」を選択すると、生年月日、電話番号、登録したときのメールアドレス、そして忘れたパスワードを送付するメールアドレスを入力するフォームが表示されます。 (これはシステム改正前の話です。現在は生年月日、電話番号、会員IDを入力するフォームに改正されています。)

つまり、生年月日と電話番号、登録したときのメールアドレスさえわかれば、異なる送付先(不正利用をする輩)からパスワード変更が可能といった仕組みになっていました。

さらには、入力時に電話番号を省略することができ、その場合は自動的に「2019/1/1」になってしまうみたいです。

つまりは電話番号と登録したときのメールアドレスがわかればパスワードを変更できることになります。

もともとこのパスワード変更の脆弱性はわかっていたことで、セブンペイ自体がはじまることも予告されていたということと、ネット通販であると購入に足がつくが実店舗で使うセブンペイだと足がつかないといった背景も利用開始からあっという間に不正利用がされた原因であることが考えられます。

クレジットカードの情報の不正取得

不正に7iDにログインしただけでは、何万円もの被害が出ることはありません。

ログインした後にクレジットカードの不正利用により不正チャージが行われ、そのチャージした金額がセブンペイで不正に利用されたようです。

ツイッターでは「クレジットカードで計18万円不正チャージされ、9万円を使われた」といった報告が相次いだようです。

7iDでログインした後にクレジットカードでチャージするには異なる7iDのログインパスワードの他に認証パスワードが必要となります。今回のシステムではこの認証パスワードも不正アクセスにより破られたようです。

ネットの情報ですと、どうやら何度認証コードを間違えてもエラーやロックがかからない仕様になっていたようです。

要は総当たりでパスワードが破られるといった事象が発生していたかもしれないということです。あるいは、もともと別のところで漏洩していたパスワードが使用された可能性もあります。

もともと、セブンイレブンのアプリは、クーポン提供などの機能に限定されていた経緯があり、クレジットカード等と結びつける必要がありませんでした。それが今回、セブンペイの機能を追加したため、金融サービスで最も重要なセキュリティー上の配慮が足りないまま、サービスを始めることになったのではという懸念がされています。

クレジットカード情報など金融情報を取り扱い、決済を行うシステムなのに、2段階認証に対応していない。ましてや会見を行ったセブンペイの社長・小林強社長はこのシステムのことさえ知らなかったことが今回のニュースによるセキュリティーへの認識の甘さ、問題点だと思われます。

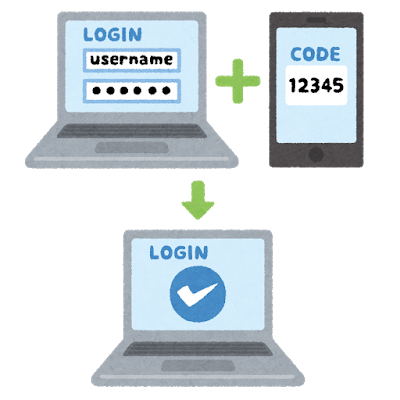

2段階認証

ついに出てきました2段階認証についてです。

一般的に1段階のログインIDとパスワードによって情報漏洩を防ぐには、

- 各種サービスごとにログインIDとパスワードの組み合わせを違うものにする

- 誕生日など推測されやすいものは避ける。

サービスごとに異なるパスワードを覚えるのは大変という人は、パスワード管理ツールで一括管理する方法もありますが、必ずしもこれが安全である保証はないです。

ウイルス感染やフィッシング詐欺等で漏洩してしまう恐れは常につきまといます。

そんなときに使えるのが2段階認証です。2段階認証とは以下のような手順で行われます。

- パスワード等によるログイン

- もう1回認証(通常のログインでは不要)

つまり、2回認証するシステムのことのようです。

この2回目の認証ですが以下のような方法があるようです。

- パスワードによる認証

- コードによる認証(SMSでコードを送信しそれを入力する方法)

- 生体情報(指紋等)

- USBスティック(専用のUSBを用いる方法)

よく見るのは2つ目のコードによる認証ですね。

多くのネットショッピングサイトやSNSなどのネットサービスでは、これらの2段階認証用の認証コードの入力を追加で求めたり、すでに許可済みのデバイスで確認するなどの機能を提供しています。

利用者側で2段階認証の設定が可能な場合はぜひ利用すると良いと思います。

まとめ

今回はセブンペイの不正利用のニュースを例に2段階認証について簡単にまとめてみました。

QRコード決済システムをめぐる不正利用の事件ですが、昨年末にあったPayPayの不正利用の際にも同様の手口が使われていました。

PayPayの不正利用ではクレジットカードの登録時のセキュリティーコードを何度でも繰り返し入力できることで、クレジットカードの登録をすることができる仕様となっていましたみたいです。※現在は変更されています。

今回のセブンペイの被害もパスコードを間違って入力してもエラーを吐かずロックもしなかったという点で、PayPayからセキュリティーの重要性を学んでいない、意識が甘かったことが大きな失敗かもしれません。

企業や利用者個人がクレジットカードのような金融情報は非常に重要な情報であることを理解していない。または自分は大丈夫であろうという意識の甘さが露呈した事件であったのではないかと考えます。

コメント